PROJEKTZIELE

Die wachsende Durchdringung von Internet-Technologien in eine immer größer werdende Zahl von Anwendungsbereichen bringt ein stetig zunehmendes Bedrohungspotential für damit verbundene Systeme mit sich. Des Weiteren stellt die Realisierung immer neuer Dienste über das Internet, einschließlich der Integration klassischer Dienste und Netze wie Telefonie und Audio/Video-Broadcasting, sowie die zunehmende Verlagerung von sensitiven Daten und Applikationen in die Cloud, hohe Anforderungen an die Kommunikationsinfrastruktur, vor allem aber auch an die Sicherheit.

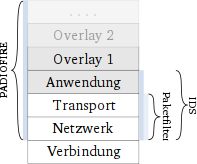

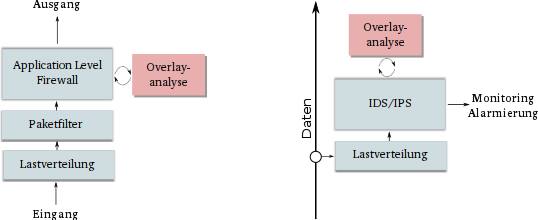

Für die Absicherung dieser Infrastrukturen werden im Normalfall Firewalls eingesetzt, welche unerwünschte Netzwerkpakete ausfiltern können. Dazu müssen Firewallsysteme den Netzwerkverkehr auf mehreren Protokollschichten (typisch sind Netzwerk- und Transportschicht) analysieren, die verwendeten Protokolle identifizieren und letztendlich entscheiden, ob die Daten weitergeleitet oder verworfen werden. Moderne Firewalls wie das genugate können auch Anwendungsprotokolle analysieren und durch den Einsatz von Proxy-Technologie die Konformität der eingesetzten Protokolle sicherstellen bzw. entsprechend korrigieren.

Aktuelle Trends in der Entwicklung von Netzwerkprotokollen zeigen allerdings auf, dass immer häufiger sogenannte Overlaystrukturen eingesetzt werden, d.h. auf der Anwendungsschicht mehrere Protokolle ineinander verschachtelt werden. Beispielhaft seien hier Web 2.0-Technologien erwähnt, wie sie etwa im Google-Maps-Dienst zur Anwendung kommen. Auch Future Internet-Initiativen gehen vom Einsatz von Overlays für optimierte Kommunikationslösungen aus.

Ziel des Projekts PADIOFIRE ist es, ein neuartiges Firewallsystem zu entwickeln, welches eine semantische Analyse von mehrfach geschachtelten Anwendungsprotokollen am Beispiel von Web 2.0-Diensten durchführen kann. Die Ergebnisse der Analyse stellen die Grundlage für die Entscheidung dar, ob zugehörige Datenströme weitergeleitet oder verworfen werden.

Konkret ist es geplant, eine Komponente zu entwickeln, die in der Lage ist, ein Profil von Web 2.0-Applikationen zu erstellen, zu forcieren und bei Änderung der Applikation auch anzupassen. Diese Komponente soll zur Erkennung und Verhinderung von Angriffen in Firewalls wie dem genugate oder IDS wie Bro einsetzbar sein.

PROJEKTPARTNER

Brandenburgische Technische Universität Cottbus (BTU)

Friedrich-Alexander-Universität Erlangen- Nürnberg (FAU)

Gesellschaft für Netzwerk- und Unix-Administration (genua)

ASSOZIIERTE PARTNER

Universität Innsbruck

PROJEKTLAUFZEIT

- 01.07.2011 - 30.09.2013

PROJEKTTRÄGER

Deutsches Zentrum für Luft- und Raumfahrt

PUBLIKATIONEN

- René Rietz, Hartmut König, Steffen Ullrich, Benjamin Stritter, Firewalls for the Web 2.0 in Software Quality, Reliability and Security (QRS), 2016 IEEE International Conference on Software Quality, Reliability and Security (QRS)

- Benjamin Stritter, Felix C. Freiling, Hartmut König, René Rietz, Steffen Ullrich, Alexander von Gernler, Felix Erlacher, Falko Dressler: Cleaning up Web 2.0's Security Mess-at Least Partly, IEEE Security & Privacy 14(2): 48-57 (2016)

- Perl Workshop 2013: HTTP Inspektion und Manipulation mit Net::IMP

- Perl Workshop 2013: Trafficanalyse und -modifikation mit IMP

- Essener Workshop Netzwerksicherheit 2013: Wenn DPI nicht tief genug ist

-

: Web 2.0 – schön, schnell und gefährlich. Erkenntnisse aus dem Forschungsprojekt Padiofire - Homeland Security: Web 2.0 über Application Level Proxies

- Essener Workshop Netzwerksicherheit 2012: Web 2.0 Sicherheit - Herausforderungen und Trends

- Perl Workshop 2012: Web 2.0 Sicherheit

- Statusseminar BMBF Bochum 2012: Padiofire - Firewalls für das Web 2.0

- Zukunft der Netze 2012: Firewalls und Web 2.0 - Herausforderungen und Trends